文章詳情頁

shell腳本設置防止暴力破解ssh

瀏覽:74日期:2023-03-07 14:40:07

shell腳本設置訪問控制,多次失敗登錄即封掉IP,防止暴力破解ssh

當發現某一臺主機向服務器進行SSH遠程管理,在10分鐘內輸錯密碼3次,使用firewalld進行響應, 禁止此IP再次連接,6個小時候后再次允許連接。

一、系統:Centos7.1 64位

二、方法:讀取/var/log/secure,查找關鍵字 Failed

Jan 4 16:29:01 centos7 sshd[1718]: Failed password for root from 192.168.120.1 port 2171 ssh2Jan 4 16:29:02 centos7 sshd[1718]: pam_succeed_if(sshd:auth): requirement "uid >= 1000" not met by user "root"Jan 4 16:29:04 centos7 sshd[1718]: Failed password for root from 192.168.120.1 port 2171 ssh2Jan 4 16:29:06 centos7 sshd[1718]: error: Received disconnect from 192.168.120.1 port 2171:0: [preauth]Jan 4 16:45:53 centos7 sshd[1758]: Failed password for root from 192.168.120.134 port 40026 ssh2

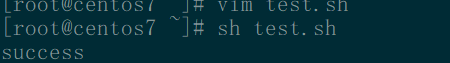

三.shell代碼,創建test.sh

#!bin/bash#Intercept illegal IP addressesmonth=$(LANG=C date +"%b")day=$(LANG=C date +"%e")now=$(LANG=C date +"%T")ten=$(LANG=C date -d "10 minutes ago" +"%T")cat /var/log/secure |awk "$1==""$month"" && $2==""$day"" && $3>=""$ten"" && $3<=""$now"" { print}" |grep "Failed"|awk -F"from" "{ print $2}" |awk "{ print $1}"|sort |uniq -c > baduser.txt#Number of calculationstimes=`awk "{ print $1 }" baduser.txt`#banned IP addressseq=1for i in $timesdo ip=`sed -n ""$seq"p" baduser.txt |awk "{ print $2}"` if [ $i -ge 3 ] then firewall-cmd --add-rich-rule="rule family=ipv4 source address="$ip" port port=22 protocol=tcp reject" --timeout=6h fiseq=`expr $seq + 1`done四.將test.sh腳本放入cron計劃任務,每60分鐘執行一次。

# crontab -e*/60 * * * * sh /root/test.sh

五、測試

1、開一個終端窗口,一個ssh連上服務器,另一個用錯誤的密碼連接服務器幾次。

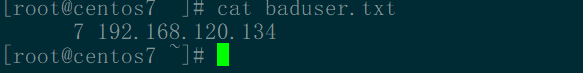

很快,服務器上黑名單baduser.txt文件里已經有記錄了:

IP 已經被加入到服務器的baduser.txt文件中,無法連接服務器,被拒絕:

到此這篇關于shell腳本設置防止暴力破解ssh的文章就介紹到這了,更多相關shell腳本防暴力破解內容請搜索以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持!

排行榜

網公網安備

網公網安備